Как я рассказывал в предыдущем эпизоде, я говорил, что сбор трафика с помощью netsh

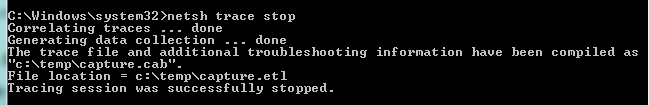

Как я рассказывал в предыдущем эпизоде, я говорил, что сбор трафика с помощью netsh это не только ценный мех так же предоставляет нам море информации о системе, на которой мы его запускали. При запуске трассировки создается .cab файл, который содержит другие файлы: 33, чтобы быть точным (по крайней мере у меня получилось 33). Этифайлы предоставляют чертову уйму информации о сетевой конфигурации компьютера, а так же кое-какие логи. Давайте посмотрим на эти файлы:

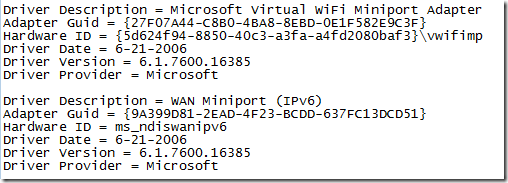

1) adapterinfo.txt: информация о драйверах Ваших сетевых интерфейсов:

Может ли это быть полезным? Да легко. Например, если Вы видите драйвер, который старше Вас, то, может быть, самое время его обновить? Всяко разно, это хоть какая-то информация для начала поиска проблем.

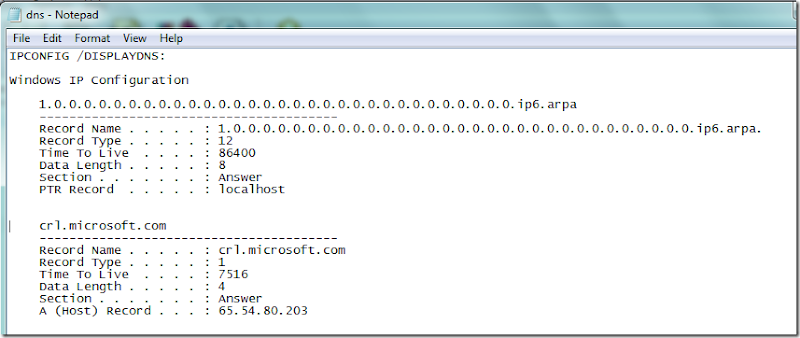

2) dns.txt: в этом файле лежит вывод команды ipconfig /displaydns, в котором содержится кеш DNS-клиента

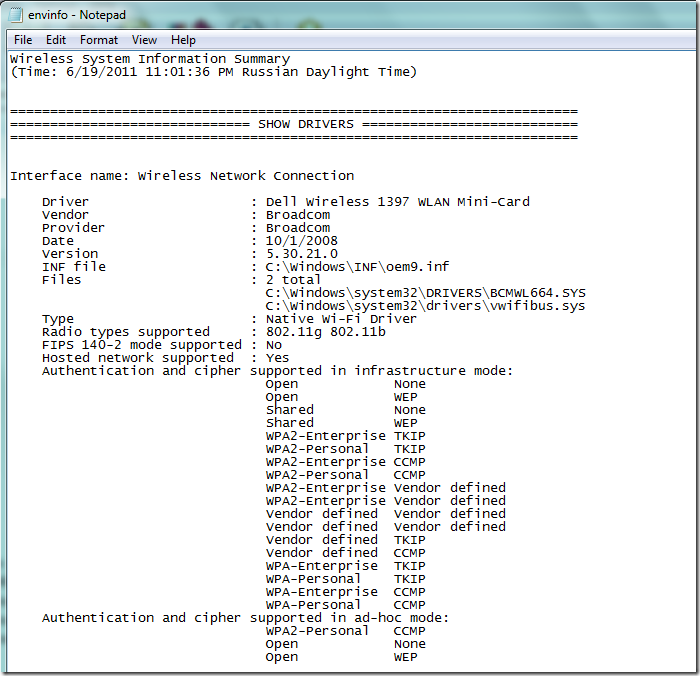

3) envinfo.txt: все, что Вы желали знать о Вашей беспроводной сети и даже больше. Драйверы, поддерживаемые методы аутентификации и протоколы шифрования, интерфейсы и их состояние, настройки WLAN, профли и прочее…

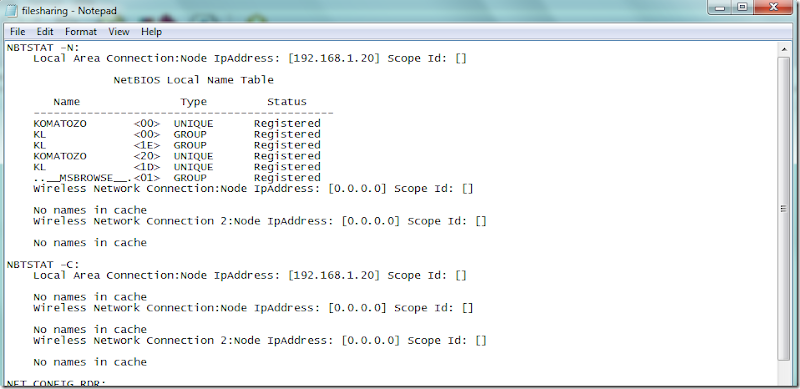

4) filesharing.txt: nbtstat –n, nbtstat –c, net config rdr, net config srv, net share

5) gpresult.txt: без комментариев

6) neighbors.txt: arp –a, netsh interface ipv6 show neighbors (вызывать netsh из netsh… матрешка, ага… ;) )

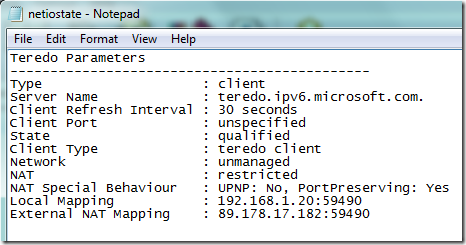

7) netiostate.txt: в моем случае тут настройки Teredo

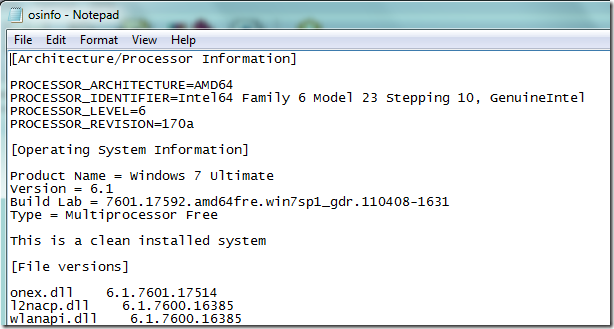

8) osinfo.txt: на первый взгляд похоже на вывод команды systeminfo, но на самом деле немного другая информация, что не умаляет ее полезности

9) Report.etl: Какой-то трейс. Я туда еще не смотрел, но наверняка что-то полезное ;)

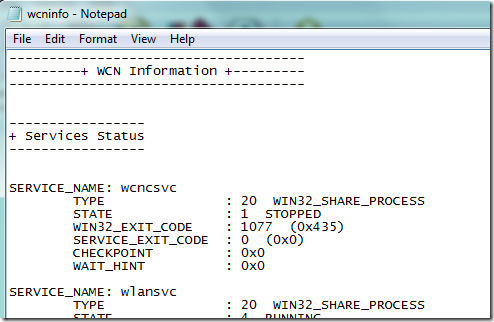

10) wcninfo.txt: информация обо всем беспроводном. Состояние служб, инфомация о файлах, ipconfig и всякое такое.

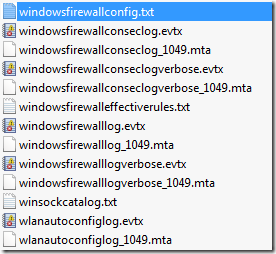

11) wfpfilters.xml: Тут, похоже, лежит описание правил локального сетевого экрана в XML-формате

12) windowsfirewallconfig.txt: конфигурация того же файрвола. Включен ли он, его глобальные настройки и прочая и прочая

13) еще несколько файлов, которые содержат различные журналы событий, относящиеся к сети, а так же копии ветвей реестра и проччую информацию

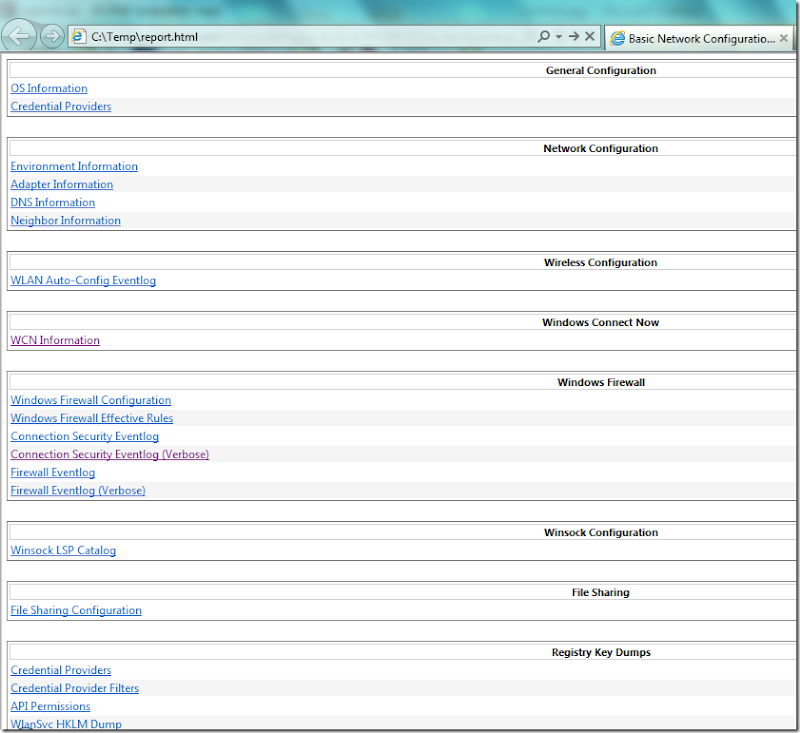

14) Report.html: тут лежат линки ко всем описанным выше файлам – для удобства

Ну вроде бы и все. На самом деле, во время поиска корней той или иной проблемы я частенько был вынужден запрашивать то один, то другой кусочек данных, не имея возможности заранее предугадать в чем проблема и не рискуя требовать все сразу. Теперь я могу дать им всего две команды и получить все скопом, да еще и сетевой трафик записать. Я в восторге =)

![MC910216362[1] MC910216362[1]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjfV-Zpl-mMwEB8_oV2lc5S7PLJxJSoRIvnIxQ6cEeweuWQ6UF3vcnidzNyYt5uHyENHNQ9txzmeYOftTqi-4tcGccD4seE3gySghUDOt7uXNtNk93R-fLCA_SNrVdc4NpaTQNRYX1S9PmJ/?imgmax=800) Частенько при решении разнообразных проблем приходится анализировать сетевой трафик. Обычно это требует установки какой-нибудь программы типа NetMon, WireShark или чего-нибудь еще в том же стиле. И все бы ничего, когда бы это было всегда возможно и эффективно. А что если “на том конце” какой-нибудь “продажный менеджер”, который в упор не желает этим заниматься? Или политика безопасности запрещает ставить дополнительное ПО на сервер? Да и вообще для одного раза ставить какую-то софтину – не очень многим нравится такая идея.

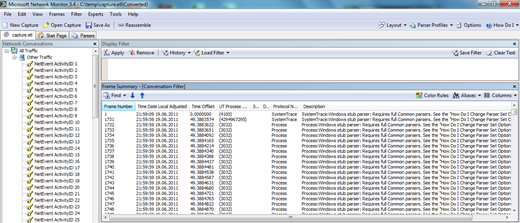

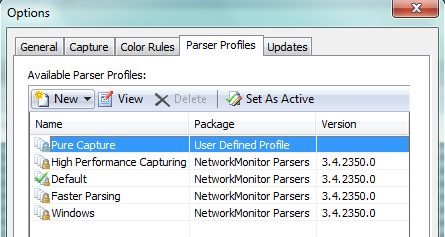

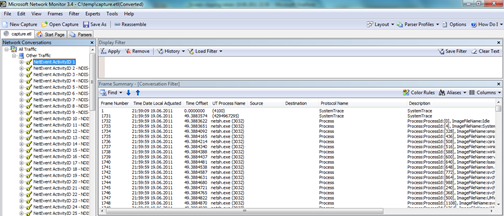

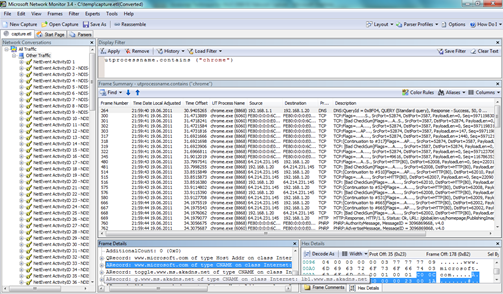

Частенько при решении разнообразных проблем приходится анализировать сетевой трафик. Обычно это требует установки какой-нибудь программы типа NetMon, WireShark или чего-нибудь еще в том же стиле. И все бы ничего, когда бы это было всегда возможно и эффективно. А что если “на том конце” какой-нибудь “продажный менеджер”, который в упор не желает этим заниматься? Или политика безопасности запрещает ставить дополнительное ПО на сервер? Да и вообще для одного раза ставить какую-то софтину – не очень многим нравится такая идея.

Частенько приходится давать внутренние презентации или объяснять по “стопицотому” разу одни и теже вещи просто в процессе передачи знаний о инфраструктуре и процессах на работе. Не то, чтобы я сильно против, но все это отнимает чертовски много времени и иногда хочется чуть-чуть срезать углы. Предоставлять “студентам” голую презентацию не слишком гуманно и эффективно, каждый раз ее делать – тоже. Одним из решений, показавшихся мне интересными является создание каких-нибудь курсов, которые можно было бы выложить на сайт/портал и отсылать неофитов туда. А тут как раз подвернулась информация об инструменте, как раз для этого предназначенном, да еще и бесплатном. Это

Частенько приходится давать внутренние презентации или объяснять по “стопицотому” разу одни и теже вещи просто в процессе передачи знаний о инфраструктуре и процессах на работе. Не то, чтобы я сильно против, но все это отнимает чертовски много времени и иногда хочется чуть-чуть срезать углы. Предоставлять “студентам” голую презентацию не слишком гуманно и эффективно, каждый раз ее делать – тоже. Одним из решений, показавшихся мне интересными является создание каких-нибудь курсов, которые можно было бы выложить на сайт/портал и отсылать неофитов туда. А тут как раз подвернулась информация об инструменте, как раз для этого предназначенном, да еще и бесплатном. Это